BLOG IBIS COMPUTER

Mantenimiento Informático

Lo último en Transformación Digital:

Lo último en Inteligencia Artificial (IA):

Explora nuestras categorías

- Todo

- Ciberseguridad

- ERP

- Inteligencia Artificial

- Mantenimiento informático

- Marketing Digital

- Marketing Digital

- Microsoft

- Noticias

- Transformación digital

Cómo mejorar la productividad de tu empresa con transformación digital

Cómo proteger tu empresa de ciberataques sin complicar el día a día

Marketing digital para empresas: cómo conseguir clientes de forma constante

Las inteligencias artificiales más utilizadas en empresas y para qué sirve cada una

Inteligencia artificial en la empresa: cómo empezar sin complicar tu negocio

Ciberseguridad para empresas: cómo reducir riesgos sin complicar el día a día

Digitalización de procesos en pymes: cómo ganar control y eficiencia

Implantación ERP por fases: cómo reducir riesgos y asegurar el éxito del proyecto

Microsoft Copilot para empresas: productividad real en el día a día

Marketing automation para pymes: cómo generar leads sin perseguirlos

GMAO móvil: digitaliza el mantenimiento y reduce incidencias con órdenes de trabajo en movilidad

ERP para empresas de servicios: controla operaciones, partes, clientes y facturación en un solo sistema

Microsoft 365 bien configurado: cómo mejorar productividad, seguridad y control en tu empresa

Ciberseguridad gestionada para empresas: protección real sin complicarte (ni disparar costes)

Servicios gestionados IT: qué incluye un buen mantenimiento informático en 2026 (y cómo elegirlo)

Marketing basado en datos: decisiones más inteligentes para crecer

Costes ocultos del cloud: el riesgo silencioso para las empresas

ERP composable: flexibilidad y control para empresas en crecimiento

Gestión de identidades y accesos (IAM): control total de la seguridad empresarial

Ciberseguridad basada en comportamiento (UEBA): la nueva defensa inteligente

ERP e Inteligencia Artificial: la nueva era de la gestión empresarial

Continuidad digital en empresas: cómo evitar paradas inesperadas

5 señales de que tu empresa necesita cambiar su software de gestión

Solmicro ERP 6: la evolución del software de gestión empresarial

El ERP como eje de la digitalización empresarial

Continuidad Digital: Asegura el Futuro de tu Empresa ante un Fallo Informático

El Poder de la Automatización Inteligente: Cómo Liberar Tiempo en tu Empresa

Edge Computing: El Futuro del Procesamiento de Datos Empresariales

IA Generativa al Servicio del Marketing: Cómo Crear Campañas Automáticas que Impactan

Tendencias Visuales 2025: Diseños que Harán Brillar tu Marca

Automatización con Inteligencia: Soluciones ERP/CRM que Implementa Ibis Computer

Continuidad de Negocio y Recuperación ante Desastres: Protege tu Pyme

Kit Digital y Convocatorias Vigentes: Cómo Ibis Computer Ayuda a PYMEs a Digitalizarse

Conectividad y Cloud Empresarial: Fortalece tu Pyme con Ibis Computer

Ciberseguridad 360° para PYMEs: Servicios Ibis Computer que Evitan el Cierre del Negocio

Transformación Digital Empresarial: Clave para Competir en un Entorno Tecnológico

Agentes Inteligentes en Microsoft Copilot

Microsoft 365 Copilot: Nuevas Funciones para Optimizar tu Trabajo

VeriFactu: adapta tu ERP a la nueva ley antifraude

Phishing con IA Generativa: La Amenaza del Futuro

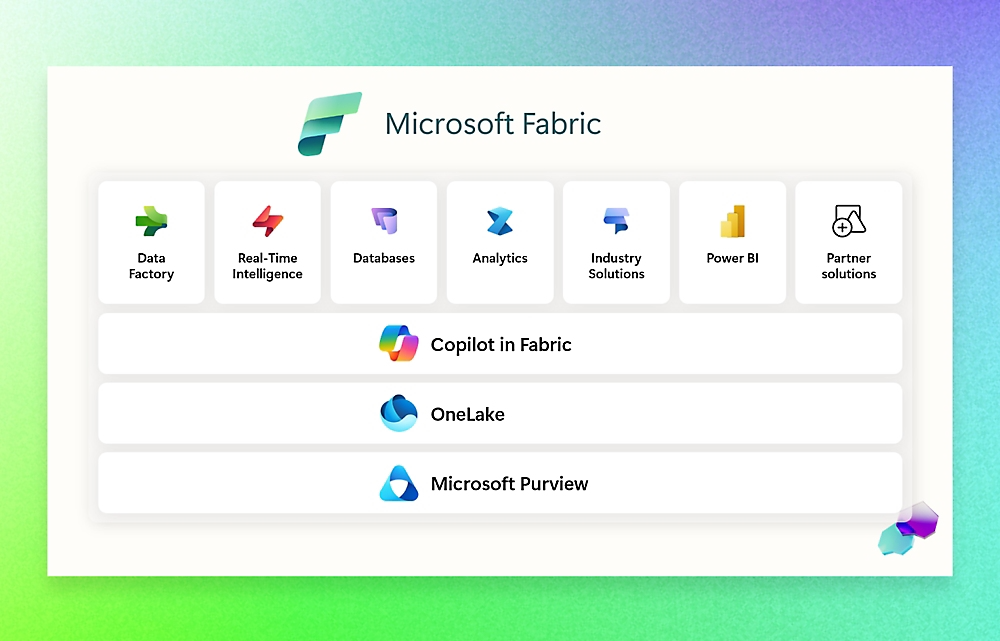

Microsoft Fabric: innovación en analítica empresarial

Mantenimiento predictivo vs. correctivo en pymes

Gemelos digitales en pymes: revolución en la gestión empresarial

ERP sostenible: cómo reducir la huella ecológica empresarial

Ciberseguridad en el trabajo híbrido: riesgos y soluciones

Cómo crear una política de seguridad informática en tu empresa

Ingeniería Social: El arma más peligrosa del cibercrimen

Cómo proteger tus campañas de email marketing de ataques de phishing

Verifactu ERP: adapta tu software de gestión a la Ley Antifraude

Cómo elegir un ERP seguro para proteger los datos de tu empresa

Cómo proteger tu empresa del Spear Phishing: la amenaza silenciosa

Ciberseguridad en Correos Electrónicos: Cómo Evitar Fraudes y Phishing Avanzado

Cómo Usar la Inteligencia Artificial para Mejorar el Soporte Técnico

Microsoft Loop: Trabajo Colaborativo en Tiempo Real para Empresas

5 Señales de que Tu Empresa Necesita Servicios Gestionados de IT

Gemelos Digitales: Cómo Mejoran la Productividad y el Mantenimiento Predictivo

El impacto de la Ley Antifraude en empresas y autónomos

Fin del Soporte para Windows 10: ¿Está Preparado tu Negocio para el Cambio?

Centros de Datos UE: Plan para el Futuro Digital

Edge Computing: Procesamiento en el Borde para Empresas Ágiles

SUSCRÍBETE AL BLOG

Suscríbete por email y recibe además un pack de bienvenida con nuestros 5 mejores artículos